Co zrobić, gdy użytkownik utraci możliwość korzystania z telefonu?

W przypadku całkowitej utraty możliwości korzystania z telefonu, konieczne jest zgłoszenie tego faktu do właściwej jednostki Centrum Informatyki, w celu umożliwienia logowania do konta oraz usunięcia utraconego urządzenia z listy urządzeń umożliwiających użytkownikowi weryfikację.

W sytuacji tymczasowej utraty bądź awarii urządzenia mobilnego, a tym samym braku możliwości skorzystania z telefonu z aplikacją uwierzytelniającą, możliwe jest kilkugodzinne wyłączenie logowania dwuskładnikowego, jednak wymaga to kontaktu ze służbami informatycznymi.

W przypadku pracowników z obszaru Collegium Novum należy skontaktować się z Działem Usług Informatycznych Centrum Informatyki.

W przypadku pozostałych pracowników należy kontaktować się z Zespołem Pomocy IT.

Wyłączenie logowania dwuskładnikowego jest możliwe po jednoznacznej identyfikacji wnioskującej osoby.

Czy użytkownik może sam zdefiniować alternatywne metody i jak może to zrobić?

Usługa podwójnego uwierzytelniania jest uruchamiana przez Zespół Pomocy IT. Jeśli jest ona aktywna, użytkownik ma możliwość zdefiniowania alternatywnych metod logowania po zalogowaniu się na stronie https://www.office.com/ identyfikatorem konta UJ.

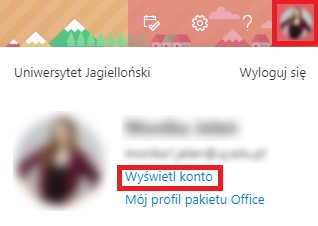

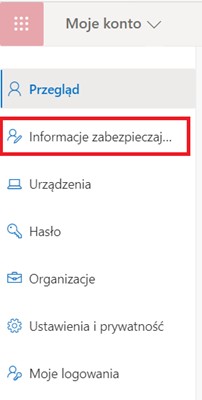

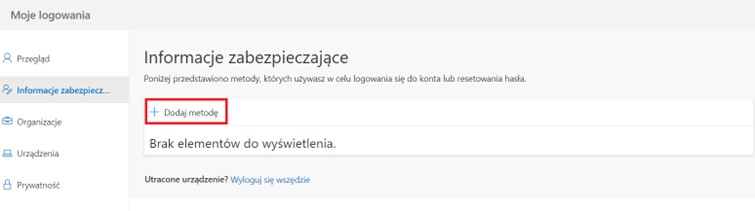

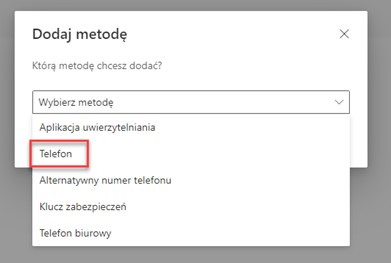

W prawym górnym rogu ekranu należy wybrać okrąg ze znajdującymi się w nim inicjałami lub zdjęciem i zaznaczyć opcję Wyświetl konto. Z panelu po lewej stronie ekranu należy wybrać opcję Informacje zabezpieczające, a następnie Dodaj metodę logowania.

Czy użytkownik może mieć aplikację Authenticator na dwóch telefonach?

Tak, istnieje możliwość dodania aplikacji Microsoft Authenticator na dwóch urządzeniach mobilnych. Dodanie drugiego urządzenia przebiega w ten sam sposób jak dodanie pierwszego urządzenia. Aplikacja działa wtedy na obu urządzeniach o ile mają one połączenie z Internetem.

W których momentach będzie koniecznie podanie drugiego składnika? Czy jest on wymagany podczas każdego logowania do poczty?

Podanie drugiego składnika jest konieczne podczas każdorazowego logowania na konto poprzez przeglądarkę internetową. W przypadku logowania w aplikacji Outlook lub innym kliencie pocztowym podanie drugiego składnika jest konieczne tylko podczas pierwszego logowania w aplikacji na danym urządzeniu.

Co zrobić, jeśli użytkownik nie posiada smartfona lub innego urządzenia mobilnego (tabletu)?

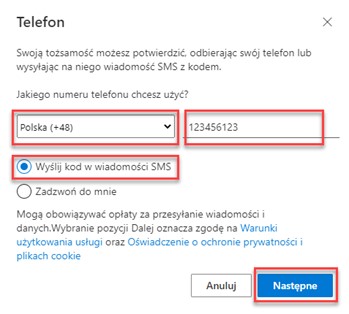

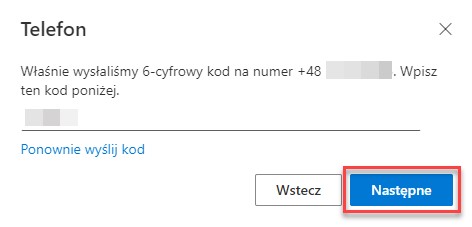

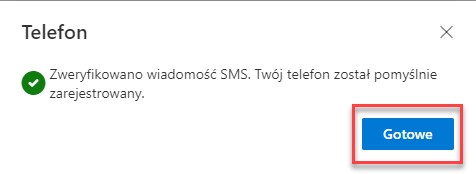

W przypadku, kiedy użytkownik nie posiada smartfona lub innego urządzenia mobilnego, na którym byłaby możliwość zainstalowania aplikacji Microsoft Athenticator, należy wtedy skorzystać z opcji konfiguracji wiadomosci SMS jako drugiego faktora uwierzytelniania. W tym celu użytkownik powinien postępować zgodnie w krokami opisanymi powyżej na niniejszej stronie, w sekcji "Urządzenia nieobsługujące Sklepu Play oraz AppStore".

Co zrobić, jeśli użytkownik nie posiada telefonu?

W przypadku, kiedy użytkownik nie posiada telefonu komórkowego, należy wtedy zgłosić się do Centrum Informatyki po odbiór dodatkowego urządzenia uwierzytelniającego – tzw. tokenu TOTP. Pozwoli ono zrealizować uwierzytelnienie wieloskładnikowe, o ile tylko użytkownik będzie je posiadał w chwili logowania. W takich okolicznościach, użytkownik będzie zobowiązany nosić przy sobie urządzenie do generowania kodów dostępowych, gdyż tylko za jego pomocą będzie w stanie poprawnie się uwierzytelnić w systemach UJ. W chwili przekazania tokenu użytkownik staje się za niego odpowiedzialny i w przypadku zgubienia bądź zniszczenia tokenu zostaje zobowiązany do niezwłocznego poinformowania o tym fakcie Centrum Informatyki.

Informacje kontaktowe:

W przypadku pytań zapraszamy do kontaktu z Zespołem Pomocy IT pod adresem pomocit@uj.edu.pl lub na numer telefonu 12 663 50 70.

Pracownicy Collegium Novum proszeni są o kontakt z Działem Usług Informatycznych. Kontakt możliwy pod adresem dui@uj.edu.pl lub telefonicznie 12 663 12 90, 12 663 12 19.