Tożsamość użytkownika systemów informatycznych – zestaw atrybutów w systemie zarządzania tożsamością identyfikujący jednoznacznie użytkownika systemu oraz opisujący jego uprawnienia w systemach informatycznych.

Identyfikator sieciowy – element tożsamości użytkownika - atrybut (identyfikator) pozwalający systemom informatycznym określić, kto jest ich użytkownikiem. Wraz z hasłem stanowi podstawę uwierzytelnienia/autentykacji w systemach. W systemach UJ identyfikatorem jest adres poczty elektronicznej UJ.

Założenia dotyczące tożsamości w systemach UJ

- Osoba powinna posiadać tylko jedną tożsamość, nawet jeśli:

- ma wiele różnych kont,

- zmieniała nazwisko,

- należy do różnych klas użytkowników (student, pracownik, gość etc.),

- ma wiele rozciągniętych w czasie związków z UJ.

- Identyfikacja użytkowników w wielu współczesnych systemach i usługach, szczególnie chmurowych, dokonywana jest w oparciu o adres email. Dotychczasowe rozwiązania stosowane na UJ operują identyfikatorem tożsamym tożsamym z adresem poczty elektronicznej.

- Identyfikatory pracowników, studentów, doktorantów, alumnów i gości należą do odrębnych przestrzeni nazw.

- Identyfikator sieciowy jest unikalny i nie może być nigdy przydzielony innej osobie (z wyłączeniem identyfikatora gościa).

Aby dana osoba mogła użytkować systemy informatyczne UJ musi być zarejestrowana w systemie zarządzania tożsamością UJ tj. musi posiadać swoją tożsamość w tym systemie. Rejestracja taka (utworzenie tożsamości) dokonuje się jako następstwo:

- tworzenia kartoteki osobowej w systemie SAP, gdy tożsamość zakładana jest dla pracownika etatowego lub pracownika zatrudnionego na umowę cywilno-prawną;

- tworzenia wpisu w systemie obsługi toku studiów USOS, gdy tożsamość zakładana jest dla studenta lub doktoranta;

- po złożeniu wniosku o utworzenie konta gościa lub konta funkcyjnego.

Z reguły utworzenie tożsamości powiązane jest z tworzeniem odpowiednich wpisów/kont w systemach informatycznych współpracujących z systemem zarządzania tożsamością.

Do tych systemów należy przede wszystkim zaliczyć:

- SAP (konto użytkownika – SU01)

- Active Directory

- LDAP

- Azure (AD w chmurze)

- System pracowniczej poczty elektronicznej

- System studenckiej poczty elektronicznej

Ze względu na to, że część systemów, z których korzystają użytkownicy zlokalizowana jest w chmurze publicznej, również i tam przechowywana jest ich tożsamość.

W przypadku tożsamości posługujących się identyfikatorami/adresami mailowymi z domen @uj.edu.pl oraz @doctoral.uj.edu.pl, ustanowiona jest tzw. federacja między Active Directory UJ a usługą chmurową Azure. Oznacza to, że weryfikacja tych użytkowników (zatem i haseł) w pełni odbywa się po stronie systemów on-premise Uniwersytetu czyli w Active Directory UJ.

System zarządzania tożsamością UJ zapewnia spójność między tożsamością lokalną w UJ a tożsamością w chmurze (przy czym spójność nie oznacza w tym przypadku identyczności, co zostanie wyjaśnione w dalszej części).

System zarządzania tożsamością dba o to, aby jedna osoba miała jedną tożsamość, z którą mogą być skojarzone konta w różnych systemach.

Modyfikacja tożsamości

W większości przypadków modyfikacja danych składających się na tożsamość dokonywana jest w sposób zautomatyzowany jako następstwo modyfikacji danych w systemach źródłowych takich, jak SAP i USOS. Za automatyzację tego procesu odpowiedzialny jest system zarządzania tożsamością.

Logiczną konsekwencją tego jest niemożność dokonania przez administratora zmian np. takich atrybutów jak nazwisko, tytuł, status użytkownika z pominięciem systemów źródłowych. Zmiana wartości takich atrybutów musi nastąpić w systemie źródłowym (np. dla pracowników jest to system SAP HR).

Istotne jest, iż w ściśle określonych wypadkach następuje zmiana identyfikatora sieciowego – głównego elementu tożsamości, którym posługuje się użytkownik.

Zmiana taka ma miejsce w przypadku, gdy status osoby ulega zmianie. Takie sytuacje to np.:

- zakończenie (obroną) studiów. Student powinien zmienić adres z @student.uj.edu.pl na domenę @alumni.uj.edu.pl.

- przyjęcie alumna na kolejne studia. Osoba może wówczas zmienić adres z @alumni.uj.edu.pl na @student.uj.edu.pl lub @doctoral.uj.edu.pl.

Zmiana identyfikatorów realizowana jest tak, aby użytkownik nie utracił możliwości odbioru poczty elektronicznej kierowanej na wcześniej użytkowane adresy w innych domenach adresowych (dotyczy to studentów, doktorantów i alumnów).

Zamykanie tożsamości

W ściśle określonych sytuacjach tożsamość osoby jest zamykana tzn. dostęp do określonych usług IT przestaje być możliwy przy użyciu identyfikatora związanego z tożsamością.

Przykładem takich sytuacji są:

- zakończenie pracy przez pracownika etatowego,

- wygaśnięcie umowy cywilno-prawnej,

- skreślenie z listy studentów,

- zakończenie studiów i nie zgłoszenie chęci utrzymania konta alumna.

Usuwanie tożsamości

Generalnie obowiązuje zasada, iż tożsamość nie podlega usuwaniu, nawet jeśli osoba przestała być w jakiejkolwiek relacji z UJ. Wynika to z chęci zapewnienia bezpieczeństwa i rozliczalności systemów informatycznych UJ.

Niekiedy może zdarzyć się, iż zostanie utworzona błędnie druga tożsamość dla danej osoby. Wówczas w procesie scalania jedna z nich ulega usunięciu.

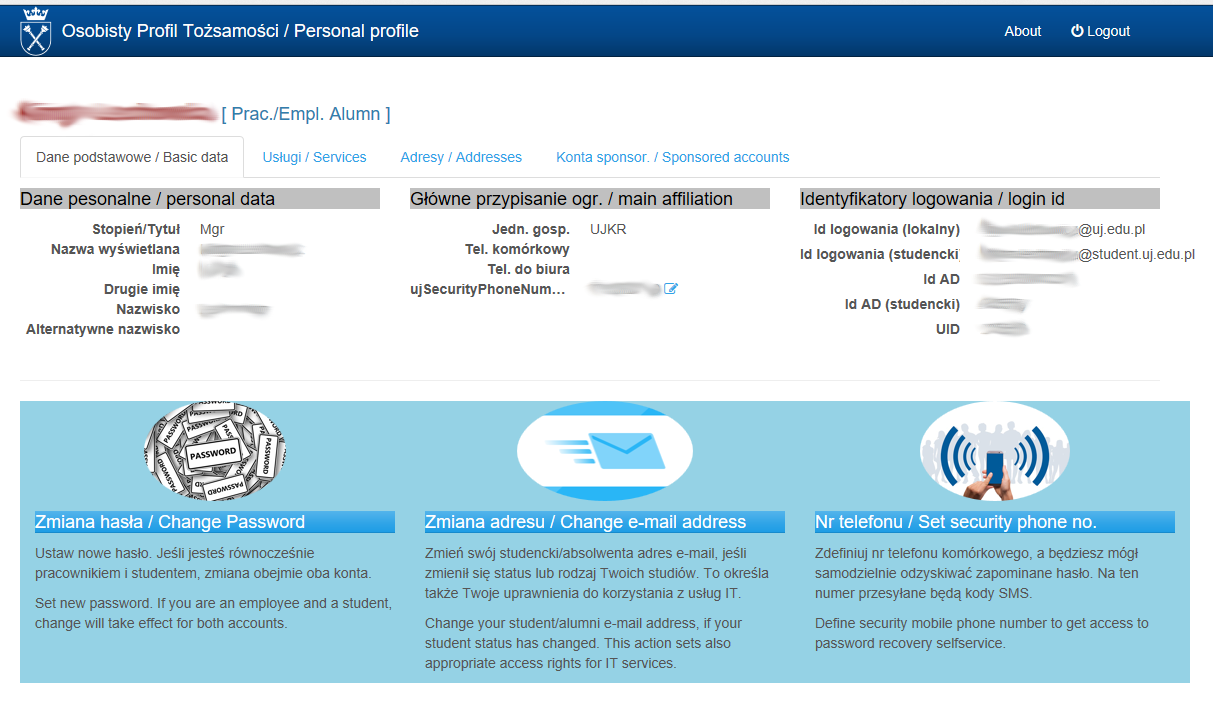

Osobisty Profil tożsamości (OPT) jest aplikacją umożliwiającą użytkownikowi systemów informatycznych UJ dostęp do swojego profilu użytkownika w systemie zarządzania tożsamością Uniwersytetu Jagiellońskiego.

Z OPT mogą korzystać osoby, które dokonały migracji na nową pocztę.

Wykorzystując funkcjonalności OPT użytkownik może:

- wyświetlić swoje dane składające się na profil tożsamości (zakładka Podstawowe). Dane te pochodzą z systemów SAP i USOS. Jeśli są błędne należy skontaktować się z Działem Kadr (w przypadku systemu SAP) lub dziekanatem (w przypadku systemu USOS).

- wyświetlić informację o tym, do jakich usług IT ma dostęp i kiedy wygasa ważność tego dostępu (zakładka Usługi). Zakres dostępu do usługi i okres ważności związane są z okresem zatrudnienia/studiowania w UJ.

- wyświetlić informację o przypisanych do Jego konta adresach pocztowych i aliasach pocztowych (zakładka Adresy). Tam też możliwe jest odczytanie limitu wielkości ustalonego dla skrzynki pocztowej (tzw. quoty).

- zmienić hasło do poczty elektronicznej i innych usług, do których logowanie odbywa się w oparciu o adres e-mail (przycisk Zmiana/uzgodnienie hasła). W przypadku rozsynchronizowania hasła między systemami lokalnymi a systemami w chmurze Office 365 można wykorzystać tę funkcjonalność do ponownego zsynchronizowania poprzez ponowne ustawienie wcześniej używanego hasła.

- zdefiniować numer telefonu komórkowego, który wykorzystywany będzie do przesyłania kodu umożliwiającego zdefiniowanie nowego hasła w przypadku jego zapomnienia (przycisk Edytuj nr tel. dla SMS). Podany numer nie będzie uwidaczniany dla innych użytkowników, chyba że wcześniej został on wprowadzony przez użytkownika w portalu PI jako telefon kontaktowy.

- zmienić adres pocztowy w domenach @student.uj.edu.pl, @doctoral.uj.edu.pl, @alumni.uj.edu.pl, jeśli użytkownikowi przysługuje do tego prawo z racji zmiany statusu studiów (przycisk Zmiana adresu).

Aplikacja Osobisty Profil Tożsamości dostępna jest pod adresem https://opt.uj.edu.pl/.

Aplikacja dostosowana jest do urządzeń mobilnych.

Rodzaje identyfikatorów

Każda osoba pracująca z systemami UJ posiada jedną tożsamość, która jest trwała tj. nie jest usuwana nawet po ustaniu relacji z UJ i nie może być przypisana innej osobie. Z tożsamością związane są odpowiednie identyfikatory.

Identyfikatorem logowania do systemów informatycznych UJ (poza systemem SAP) jest adres e-mail użytkownika w systemie poczty pracowniczej lub studenckiej UJ.

|

|

Przeznaczenie | Opis |

|---|---|---|

|

Identyfikator UID |

Wewnętrzna identyfikacja tożsamości |

Każda tożsamość wewnętrznie identyfikowana jest przez unikany identyfikator numeryczny UID. Użytkownik nie musi znać tego identyfikatora.

|

|

Identyfikator sieciowy (tożsamy z pracowniczym albo studenckim adresem e-mail)

|

poczta elektroniczna, systemy autoryzowa-ne przez Pojedynczy Punkt Logowania (SSO), domena Windows, Extranet, Wi-Fi |

Każdy użytkownik systemów informatycznych UJ musi posiadać identyfikator sieciowy, który w większości przypadków jest identyczny z adresem poczty elektronicznej. Ma on ma postać:

Nazwa użytkownika ma z reguły postać imię.nazwisko Dopuszcza się zmianę identyfikatora sieciowego np. ze względu na zmianę nazwiska lub też zmianę kategorii użytkownika (student staje się alumnem) |

|

Identyfikator SAP

|

Autentykacja w systemie SAP ERP i Portalu pracowniczym PI |

System SAP posługuje się identyfikatorami alfanumerycznymi o długości max. 11 znaków. Z tego powodu identyfikator sieciowy nie może być równocześnie identyfikatorem SAP. Identyfikatory SAP przydzielane są tylko osobom zarejestrowanym w systemie SAP HR. Z tego powodu nie mogą być identyfikatorami sieciowymi. Należy zaznaczyć, że osoba może mieć w systemie SAP kilka identyfikatorów. Dzieje się tak, gdy ta sama osoba jest pracownikiem jednej jednostki i np. kierownikiem innej jednostki. System SAP nie potrafi „zsumować" takich dwóch różnych kontekstów i ich rozróżnienie możliwe jest tylko przez zastosowanie odmiennego identyfikatora SAP na etapie logowania. |

Autentykacja w systemach informatycznych UJ

Ogólnie obowiązują następujące zasady operowania identyfikatorami:

- Jeśli osoba posiada identyfikator sieciowy jako pracownik i jako student/doktorant, to dla systemów lokalnych UJ używa identyfikatora pracownika. Dla systemów w chmurze powinna używać identyfikatora studenta/doktoranta.

- Jeśli student jest równocześnie doktorantem, jego obowiązującym identyfikatorem jest identyfikator przydzielony mu jako doktorantowi.

- Poniżej podano, jakimi identyfikatorami należy autentykować się w systemach UJ.

| Klasa użytkowników | Rodzaj identyfikatora | Systemy autentykowane |

|---|---|---|

|

pracownicy etat., pracownicy UCP, emeryci, goście |

Identyfikator sieciowy (adres e-mail) |

Systemy on-premise z wyjątkiem SAP ERP i portalu PI |

|

Identyfikator SAP |

SAP ERP i portal PI |

|

|

Studenci |

Identyfikator sieciowy (adres e-mail) |

Systemy dostępne dla studentów, w tym poczta studencka w chmurze publicznej |

|

Doktoranci |

Identyfikator sieciowy (adres e-mail) |

Systemy dostępne dla doktorantów, w tym poczta doktorantów w chmurze publicznej |

|

Osoby będące równocześnie pracownikami i studentami/doktorantami |

Identyfikator sieciowy doktoranta (jeśli jest) lub studenta (adres e-mail poczty studenckiej/doktoranckiej |

Poczta studencka/doktorancka w chmurze publicznej |

|

Identyfikator sieciowy pracownika (adres e-mail poczty pracowniczej) |

Wszystkie systemy on-premise z wyjątkiem SAP ERP i portalu PI |

|

|

Identyfikator SAP |

SAP ERP i portal PI |

|

|

Alumni (absolwenci) |

Identyfikator sieciowy (adres e-mail) |

Systemy dostępne dla alumnów, w tym poczta alumnów w chmurze publicznej |

Tożsamość lokalna a tożsamość w chmurze – przypadki szczególne

Ze względu na to, iż użytkownicy, poza systemami lokalnymi (on-premise) mogą korzystać z usług chmurowych, także w chmurze musi istnieć instancja ich tożsamości.

Uzyskiwane to jest poprzez synchronizację tożsamości w lokalnym (on-premise) AD z katalogiem użytkowników (Azure) w chmurze. Synchronizacja utrzymywana jest przez system zarządzania tożsamością.

System zarządzania tożsamością odpowiedzialny jest także za synchronizację haseł między tymi instancjami tożsamości.